Técnicas de hacking para comprometer un equipo informático

Why take this course?

🎉 Conoces las metodologías que los piratas informáticos utilizan para acceder y controlar un equipo informático?

¡Descubrelo con Técnicas de hacking para comprometer un equipo informático! Este curso, impartido por el experto Jose Antonio Flores Martinez, te sumergirá en el mundo oscuro y fascinante del hacking. Aprenderás cómo los hackers pueden acceder a tus sistemas sin dejar rastros, robarte tus contraseñas y controlar tu equipo como si estuviera a un clic de su alcance.

🎓 ¿Qué aprenderás?

-

Fundamentos del Hacking: Entiende las bases y cómo los hackers explotan debilidades en seguridad para acceder a equipos informáticos.

-

Técnicas de Acceso no Autorizado: Descubre las diversas estrategias empleadas por los piratas digitales, desde phishing hasta exploits de software.

-

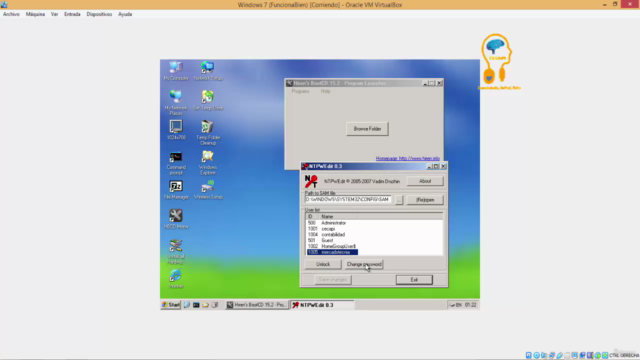

Manejo de Contraseñas Guardas: Aprende cómo los hackers descubren e extraen contraseñas guardas de los equipos objetivo.

-

Software Malicioso (Malware): Comprende el uso y efecto de diferentes tipos de malware, y cómo pueden ser distribuidos a través de ingeniería social.

-

Ingeniería Social: Analiza los métodos psicológicos usados para engañar a los usuarios legítimos y conseguir acceso a sus sistemas.

-

Mantener la Seguridad Informática: Implementa estrategias para proteger tu equipo y tus datos personales contra ataques informáticos.

🔒 Seguridad y Conciencia

Al final del curso, recibirás recomendaciones básicas para concientizar al usuario final sobre los riesgos y amenazas que hoy en día enfrentamos cuando utilizamos computadoras en casa o en el trabajo.

👨💻 ¿Por qué elegir este curso?

-

Expertos Certificados: Aprende de un instructora con experiencia y conocimiento actualizado en ciberseguridad.

-

Recursos Completos: Accede a material didáctico, ejemplos reales y casos de estudio para complementar tu aprendizaje.

-

Aprendizaje Flexible: Estudia a tu propio ritmo y en cualquier momento y lugar que prefieras.

-

Comunidad de Apoyo: Únete a un foro de discusión para intercambiar conocimientos y experiencias con otros estudiantes.

🔥 Protege tu información y tejidos digitales antes de que sea demasiado tarde. ¡Inscríbete en este curso hoy mismo y sé el último defensor de tu seguridad informática!

Course Gallery

Loading charts...