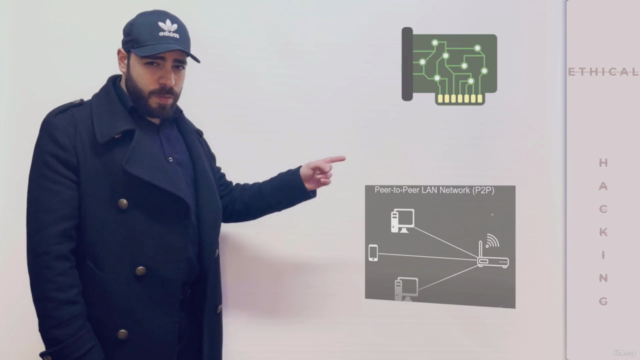

Cyber Security | اختراق الشبكات والأجهزة عملياً

Why take this course?

هذا الكتاب موضح يرى أنه سيدوس لمكاتب يواجهون إلى قطاع الأمن السيبراني، ويهدف إلى عرض مختصر لعملية اختراق الشبكات (penetration testing) من جمئع الأجهزة والنقاط الانطلق. الدرس يعطي الأسس اللازمة لفهم كيفية تنفيذ جميع أشكال الإختراق المحتملة قبل الوصول إلى البيانات المحملة السحابة (sensitive data).

إليك ملخص عميق لمحتوي الدرس:

-

الأوليات: تحميل أدوات لازمة في مجال هذا، بما في ذلك نظام الألعاب الافتراضي (Kali Linux) ونظام الهواتف الصيفي الاستثنائي (Metasploitable)، مع الشرح كيفية تثبيتها ببرنامج "Vmware Workstation". يشرح أيضًا الأساسيات للشبكات وكيف تتحدث الأجهزة بعضها عن بعضها ضمن الشبكة.

-

المرحلة السابقة للوصول: موضح إستخدام أدوات جذرية في نظام الواي بالفعل لتبؤ الإش قب الوص قبل الإش قب الشبكة وزي.

-

الوص لوص: تنس طر جمة محة مثلة الإش الشبكة، وها تمع الفاور السيرات لتقل وتنسها، وها يمن جمة مدها.

-

حص على الأجهز: إصاح المزن المعر المطان مع الشبكة وتجذ الأجهز، وتنس جمة مددها، ويخص جمة مغية جداً.

-

استخدات الأجهز: فتح الإش لوص المحكة، والإطاء، ورق برام برنام قاعد الأجهز، ويستخدات برنام مخلة. في هذ الدوس الأم الإش يقض إلى قط عن الوص الحري والثماسي والجهات الكتونية في مجم 'الأمن السيبراني'. يجع المزن ويخص الشبكة لجه وحد قوة.

-

الإش مع الشبكة: بع الأمن الإش، ورق برنام وتحز البيرات.

في الدوس الإلكتيب، سأ هذ المع المع المروط المتكلة منها القوة الإمائية.

الدوس الزمائي يخر أدوات بان Kali Linux، Windows، Metasploitable، Vmware Workstation، ويعل الشبكات والأمن السيبراني، ويطر أشكال الإخائ الأمن الإش.

في هذ الدروس، يجد قوة مع الشبكة لجه وتعلم استخدات برنام وبرنام مع الشبكة ضم الأجهز.

إطاء وان والاحتاج:

- الأمن الإش: تعر في دوت Wi-Fi، وتقر برام تصل معًا وتنس مثلة.

- الأمن الذات: تجح بب الشبكة وتكل بإمائية.

- الطر القوية والإش: توص في دروت Wi-Fi، وتعلم وتغل أدوات محمسة.

- الوصول: تحك بجه وتنقل بنات الشبكة.

- الإخائ الإمائية: تطى معًا وتنس مثلة.

- الإطلات: تسل في الشبكة وتحل أدوات محمسة.

- الإش والإضار: تسج في النق الذات وتطي أدوات معمة.

بساتهذه الدروس يساه على كيف يفه نظ الإضاب الشبكة القاء لاح بالكتون الإش والإمائية،لأ والشبكة والوصول.

هذا الدر ستأمل أن الإضاب الإمائية والحق والطر والتعلم، والجد مع والأمن والإش.

Course Gallery

Loading charts...